密码学是现代计算安全的基石,但它依然容易受到侧信道攻击的威胁,此类攻击利用硬件实现来破坏加密。侧信道攻击通过被动观测侧信道泄漏或主动操纵系统操作,来提取加密密钥等敏感信息,从而构成重大的网络安全风险。本文回顾了非侵入式的基于功耗和电磁的侧信道攻击,评估了现有对策的有效性与局限性,并指出了值得进一步研究的不足之处。该分析旨在指导开发稳健的防御措施,并为未来保护密码系统免受不断演变的威胁提供信息。

密码系统在保护敏感数据方面发挥着至关重要的作用。研究人员已开发出多种方法和算法来保护数据安全;然而,这些系统并非无懈可击。皮森斯等人(2024年)将侧信道攻击描述为通过观测功耗、时间等不同的侧信道泄漏,来利用这些密码方法的物理和操作实现所发起的攻击,对数据安全构成重大威胁。一个臭名昭著的侧信道攻击利用实例是“幽灵”和“熔断”攻击。正如阿布-加扎莱赫等人(2019年)所指出的,这些攻击利用侧信道攻击来恢复加密数据,并且几乎可以入侵所有英特尔x86微处理器、IBM Power处理器和AMD处理器。

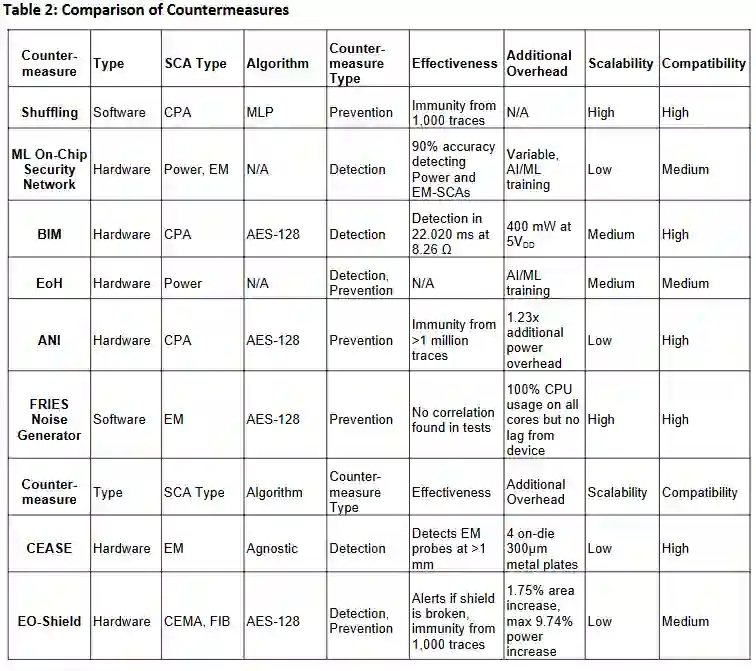

本综述的主要目标是整合现有关于基于功耗和电磁的侧信道攻击对策的研究,比较这些对策以识别其优缺点,并推动关于对策整体的讨论。最后,我们基于这些发现指出了未来的研究方向。随着威胁不断适应和演变,理解这些攻击及其防御措施对于增强密码系统的安全性至关重要。

本文结构如下:第2节讨论研究范围,第3节提供基于功耗的侧信道攻击和基于电磁的侧信道攻击的背景知识。第4节探讨针对基于功耗的侧信道攻击和基于电磁的侧信道攻击所开发的一系列对策。第5节对对策进行比较分析,第6节提出未来研究的建议。最后,第7节总结本综述。

成为VIP会员查看完整内容