零信任代表了网络安全的根本性提升。不同于依赖边界防御,零信任强调对每个用户/人员实体、设备/非人员实体及应用程序进行持续的身份验证和授权,其运作原则是“永不信任,始终验证”和“假设已被入侵”。这种方法对于保护敏感数据、系统和服务免受日益复杂的网络威胁至关重要。

根据美国第14028号行政命令的要求,美国政府制定了多项零信任战略以实现零信任。这些战略包括旨在协助组织实施零信任的框架、指南和成熟度模型。概述支持此项工作的架构、成熟度模型和指导的关键基础文件包括:

- 美国国家标准与技术研究院,《零信任架构》特别出版物800-207,2020年8月

- 网络安全和基础设施安全局《零信任成熟度模型》2.0版,2022年1月

- 战争部《零信任参考架构》2.0版,2022年7月

- 战争部《零信任战略》1.0版,2022年10月

美国国家安全局利用其网络安全权限及作为美国国家安全系统国家管理机构的角色,借鉴美国国家标准与技术研究院和战争部已发布的指南,制定了《零信任实施指南》。该指南旨在协助战争部、国防工业基础、国家安全系统及相关组织将零信任原则融入其流程,使其能够实现战争部零信任战略中所述的“目标级零信任”。

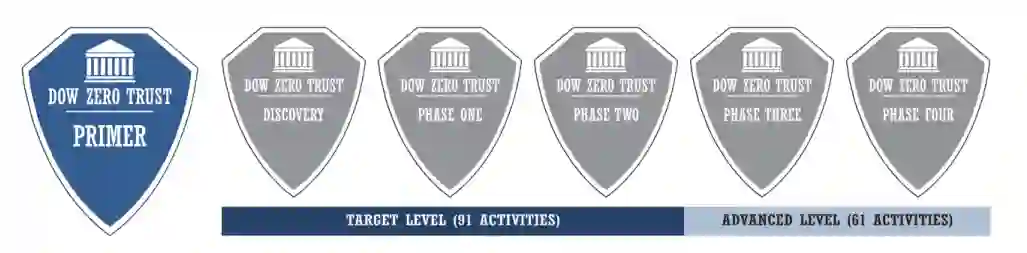

在与战争部首席信息官办公室的密切合作下,并为整合战争部零信任战略中包含的152项“零信任活动”,制定了五个阶段。这些阶段非条令性质,而是用于组织零信任活动的结构化方法。零信任是一个框架;因此,为符合该模型,指南中概述的阶段是模块化的,可适应各组织的特定环境。

当前的指南集包含一份概述以及三份零信任实施指南,旨在协助熟练的从业者采纳和整合目标级零信任能力与目标级零信任活动。这些指南提供了一个模块化结构,遵循战争部零信任框架的支柱、能力和活动,以及美国国家标准与技术研究院特别出版物800-207,作为实施指导。零信任实施指南的分阶段实施方法如下:

- 发现阶段指南涵盖支持13项能力的14项活动。发现阶段指南内活动的目的是收集关于组成环境的信息,例如数据、应用程序、资产和服务,用户/人员实体/非人员实体等。

- 第一阶段指南涵盖支持30项能力的36项活动。第一阶段活动在组成环境的基础上进行构建或进一步细化,以建立支持零信任能力的安全基础。

- 第二阶段指南涵盖支持34项能力的41项活动。第二阶段活动标志着在组成环境中开始集成不同的零信任基础解决方案。

第三阶段和第四阶段指南涵盖高级级别,可能在未来制定。

图1:零信任实施指南

成为VIP会员查看完整内容